Pada postingan lalu, kita telah mempelajari Standard ACL, dan sedikit menyinggung tentang Extended ACL. Extended ACL menyediakan fitur yang lebih fleksibel untuk menyaring paket data. Jika pada Standard ACL, paket data di-filter berdasarkan source IP Address, Extended ACL akan mem-filter paket data berdasarkan source dan destination IP Address, source dan destination port serta protocol.

Fleksibilitas inilah yang membuat kita dapat membuat Access Control List yang sangat spesifik sesuai dengan kebutuhan. Contohnya kita dapat membolehkan traffik email sementara pada saat yang sama, memblok file transfer dan browsing.

Fleksibilitas inilah yang membuat kita dapat membuat Access Control List yang sangat spesifik sesuai dengan kebutuhan. Contohnya kita dapat membolehkan traffik email sementara pada saat yang sama, memblok file transfer dan browsing.

Konfigurasi Extended ACL

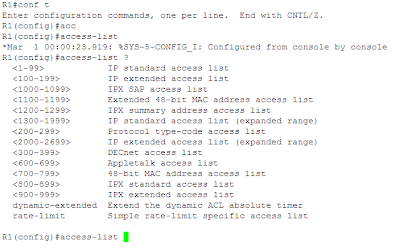

Sintaks dasar untuk mengkonfigurasikan Extended ACL adalah :

access-list acl-nomor [permit|deny] protocol source [source-wildcard] dest [dest-wildcard] [logic dest-port]

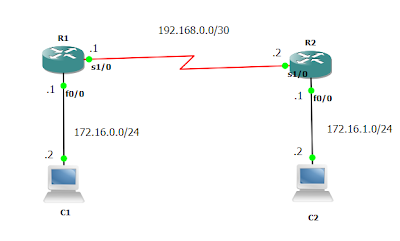

Pada contoh ini kita akan mengkonfigurasikan extended acl yang memblok (deny) trafik ftp ke network 10.0.0.0 /24 , tapi membolehkan ke network yang lain.

cat:

ftp menggunakan port 20 dan 21

Definisikan protokol, source, destination dan port mana yang diblok,

Router(config)#access-list 101 deny tcp 10.0.0.0 0.0.0.255 118.10.1.6 0.0.0.0 eq 20

Router(config)#access-list 101 deny tcp 10.0.0.0 0.0.0.255 118.10.1.6 0.0.0.0 eq 21

Router(config)#access-list 101 permit ip any any

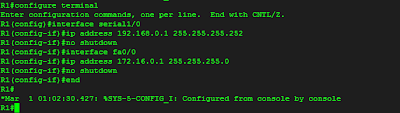

Terapkan acl 101 pada interface

Router(config)#interface fa0/0

Router(config-if)#ip access-group 101 out

Perhatikan bahwa kita harus membuat trafik lain tidak diblok ( access-list permit 101 ip any any) karena ada pada akhir setiap acl terdapat "deny all" yang memblok semua trafik.

Seperti yang kita lihat pada contoh acl diatas, destination ditullis dengan "118.10.1.6 0.0.0.0" yang menentukan host. Kita dapat juga menggunakan perintah "host 118.10.1.6".

Pernyataan "118.10.1.6 0.0.0.0" mengunakan wildcard masking.

Logic Operator ACL

Pada contoh acl diatas, terdapat statement "eq" yang berarti "equal". Berikut ini adalah logic operator yang digunakan oleh Cisco IOS

gt = greater than

eq = equal to

neq = not equal to

range = range of port number

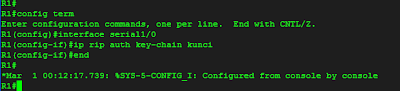

Named ACL

Sifat manusia yang pelupa membuat kita lebih mudah mengingat nama daripada mengingat nomor. Membuat nama ACL akan memudahkan kita mengingat fungsinya, contoh ACL diatas lebih mudah diingat dengan nama NO_FTP.

Sintaks dasar untuk mengkonfigurasikan named ACL

ip access-list [standard | extended] nama-acl

Untuk contoh acl diatas, versi named acl

Router(config)#ip access-list NO_FTP

deny tcp 10.0.0.0 0.0.0.255 118.10.1.6 0.0.0.0 eq 20

Router(config-ext-nacl)#101 deny tcp 10.0.0.0 0.0.0.255 118.10.1.6 0.0.0.0 eq 21

Router(config-ext-nacl)#101 permit any any

Router(config-ext-nacl)#end

Router(config)#interface fa0/0

Router(config-if)# ip access-group NO_FTP out